WhatsApp-ը շարունակում է մնալ աշխարհում ամենալայն կիրառվող արագ հաղորդակցման հարթակներից մեկը՝ ունենալով ավելի քան երկու միլիարդ օգտատեր։ Թեև տվյալների ծայրից-ծայր ծածկագրումը (end-to-end encryption) համարվում է դրա հիմնական առավելություններից, իրական միջադեպերի մեծ մասը 2025–2026 թվականներին կապված չէ ծածկագրման խոցելիություններից։ Փոխարենը հարձակվողները թիրախավորում են օգտատերերին, սարքերը և հաշվի վերականգնման մեխանիզմները։

ԿԱՐԴԱՑԵՔ ՆԱԵՎ` «Մեկ զանգ» կոչվող խարդախություն և թե ինչպես պաշտպանվել դրանից

ԿԱՐԴԱՑԵՔ ՆԱԵՎ` «Մեկ զանգ» կոչվող խարդախություն և թե ինչպես պաշտպանվել դրանից

Այս վերլուծությունը դիտարկում է WhatsApp-ի նկատմամբ կիրառվող հիմնական հարձակման մեթոդները, դրանց տարածման պատճառները և արդյունավետ պաշտպանական քայլերը։

Ինչպես են սովորաբար կոտրում WhatsApp հաշիվները

-

Ամենատարածված մեթոդներից մեկը նույնակացացման միանգայմա կոդերի ֆիշինգն է։ Հարձակվողները խաբեությամբ ստիպում են օգտատերերին փոխանցել SMS-ով կամ զանգով ստացված միանգամյա օգտագործման (OTP) կոդերը, ինչի արդյունքում կարողանում են WhatsApp-հաշիվը գրանցել նաև այլ սարքում։

-

Մյուս լուրջ վտանգը SIM-քարտի փոխարինման (SIM swap) միջոցով հարձակումներն են։ Այս դեպքում հարձակվողները վերահսկողություն են ստանում հեռախոսահամարի նկատմամբ և կարողանում են շրջանցել նույնականացման գործընթացը։ Այս մեթոդը հաճախ կիրառվում է ընկերությունների ղեկավարների, լրագրողների և հանրային դեմքերի դեմ։

-

Աճող սպառնալիք է նաև կեղծ QR կոդերի օգտագործումը, որի միջոցով զոհը ակամա ակտիվացնում է WhatsApp Web սեսիա հարձակվողի սարքում։ Քանի որ նման սեսիաները կարող են երկար ժամանակ ակտիվ մնալ, խախտումը հաճախ ուշ է հայտնաբերվում։

Սխալ օգտագործումը ավելացնում է ռիսկերի հավանականությունը

WhatsApp-ը օգտագործվում է օրական բազմակի անգամ, հաճախ առանց հաղորդագրությունների աղբյուրը ստուգելու։ Շատերը այն կիրառում են ընկերների հետ խիստ անձնական թեմաներով շփվելու, գործընկերների հետ ամենօրյա աշխատանքի ոչ պաշտոնական հաղորդակցման, և նույնիսկ հաճախորդների հետ հաղորդակցման նպատակով՝ փոխանակվելով գաղտնի աշխատանքային փաստաթղթեր՝ չնայած WhatsApp-ը նախագծված չէ որպես տվյալների անվտանգ փոխանակման հարթակ։

Առաջարկվող պաշտպանական քայլեր և դրանց նշանակությունը

Օգտատերերի համար

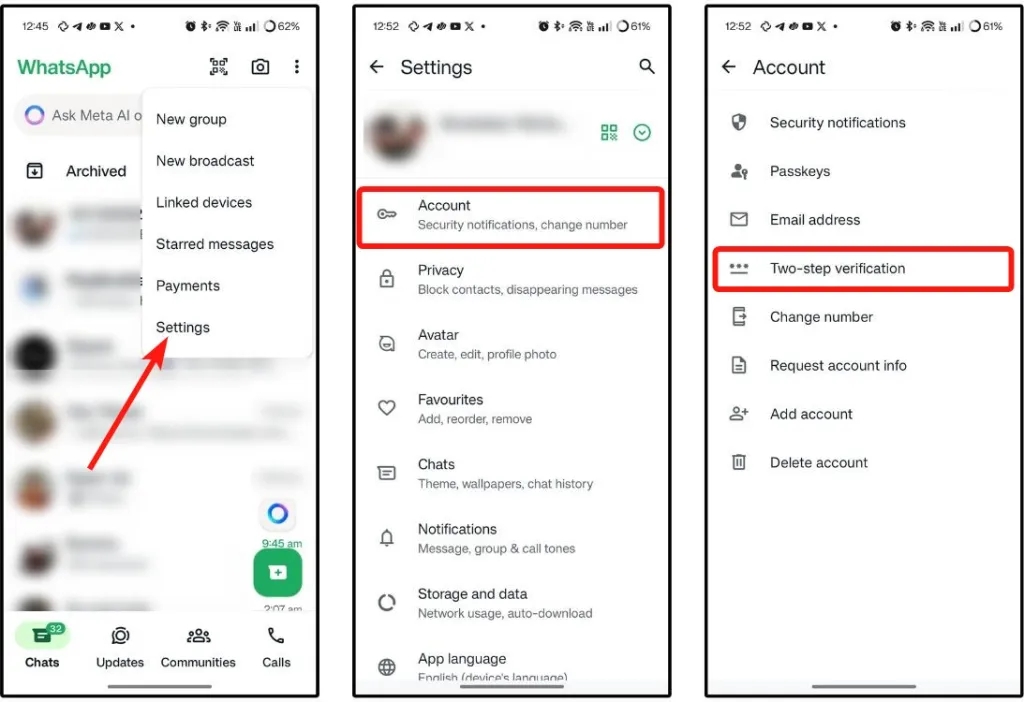

- Ակտիվացնել երկփուլային նույնականացումը (2FA)՝ ընտրելով բարդ PIN։

Սա զգալիորեն բարդացնում է հաշվի զավթումը նույնիսկ հաստատման կոդի արտահոսքի դեպքում։

- Պարբերաբար ստուգել կապակցված սարքերը։

Սա նվազեցնում է չարտոնված մուտքի տևողությունը, քանի որ ստուգման ընթացքում կկարողանաք հայտնաբերել և ջնջել հաշվի հետ կապակցված անծանոթ սարքերը։

- Բարձրացնել իրազեկվածության մակարդակը։

Ֆիշինգային և նույնականացման խաբեությունների ճանաչումը մնում է ամենաարդյունավետ պաշտպանական միջոցներից մեկը։

- Սահմանափակել WhatsApp-ի օգտագործումը գաղտնի տեղակատվություն փոխանցելու նպատակով։

Կազմակերպությունները և անհատները պետք է խուսափեն խիստ անձնական կամ գաղտնի աշխատանքային տվյալներ փոխանցել նման հարթակներով։

Կապի օպերատորների համար

Կապի օպերատորները մեծ դեր են ստանձնում այս հարցում, քանի որ հարձակումների մեծ մասը օգտվում է օպերատորի ենթակառուցվածքի խոցելիություններից, և նույնիսկ կարող է օգտագործվել օնլայն բանկինգի հաշիվները կոտրելու նպատակով:

- Սահմանափակել SS7 ցանցերի հասանելիությունը

SS7 ցանցերի հասանելիությունը տրամադրել միայն վստահելի և ստուգված գործընկերներին։ Սահմանել լիազորված օպերատորների սպիտակ ցուցակ (whitelist) և կիրառել խիստ վերահսկողություն։ SS7-ը հիմնված է փոխադարձ վստահության վրա, ինչը թույլ է տալիս չարաշահումներ՝ SMS հաղորդագրություննրի որսում (interception), զանգերի վերահղում և տեղորոշում։

- Ընտրել վստահելի փոխկապակցման գործընկերներ

Փոխկապակցվել միայն այն օպերատորների հետ, որոնք ունեն բարձր անվտանգության քաղաքականություն և մշտադիտարկում (monitoring)։ Թույլ պաշտպանություն ունեցող գործընկերները կարող են դառնալ անուղղակի հարձակման աղբյուր։

- Կիրառել առաջադեմ SS7 firewall-ներ

Կիրառել SS7 firewall-ներ՝ ազդանշանային հոսքերի վերլուծության և ֆիլտրացման համար։ Firewall-ները կանխում են չարամիտ ազդանշանային հաղորդագրությունները իրական ժամանակում։

- SIM swap հարցումների խիստ վավերացում

SIM քարտի փոխարինման համար կիրառել բազմագործոն նույնականացում (multi-factor authentication) և սպասման ժամանակահատվածներ։ Սա նվազեցնում է սոցիալական ինժեներիայի հարձակումների արդյունավետությունը հատկապես այն դեպքերում, երբ նկատվում է հեռախոսահամարի հետ փոխկապակցված SIM քարտի IMEI համարի փոփոխություն։

- SIM-lock պաշտպանությունը դարձնել լռելյայն (default) կարգավորում

SIM-lock-ը ակտիվացնել լռելյայն (default) կարգավորում բոլոր բաժանորդների համար։ Այս պաշտպանությունը նվազեցնում է մարդկային սխալի ազդեցությունը։

- SIM-swap և SS7 անվտանգության իրադարձությունների մշտադիտարկում (monitoring)

Մշտապես վերահսկել SIM swap և ազդանշանային կասկածելի իրադարձությունները։ Վաղ հայտնաբերումը նվազեցնում է վնասը։

- Համագործակցություն հարթակների և կարգավորող մարմինների հետ

Տեղեկատվության փոխանակում իրականացնել արագ հաղորդակցման հարթակների և կարգավորող մարմինների հետ։ SIM-swap և SS7 հարձակումները պահանջում են համատեղ արձագանք։

Ամփոփում

2026 թվականին WhatsApp-ի անվտանգության հիմնական խնդիրները կապված են ոչ թե տվյալների ծածկագրման, այլ նույնականացման և մարդկային գործոնի հետ։ Պաշտպանության արդյունավետությունը կախված է բազմաշերտ պաշտպանական մեխանիզմներից՝ ներառելով տեխնիկական միջոցներ, իրազեկում և կազմակերպչական կարգապահություն։ Առանց այս քայլերի նույնիսկ տվյալների ամենաուժեղ ծածկագրումը չի կարող կանխել հաշիվների զավթումը։