Շվեյցարիայի համալսարանի մի խումբ մասնագետներ Mastercard և Maestro անհպում քարտերի աշխատանքային գործընթացներում հայտնաբերել են այնպիսի խոցելիություն, որի միջոցով հնարավոր է շրջանցել նշված քարտերի PIN կոդի պաշտպանությունը:

ԿԱՐԴԱՑԵՔ ՆԱԵՎ` Համակարգչային տեխնիկայի օգտագործմամբ բանկոմատից կատարվել է ավելի քան 15 մլն դրամի հափշտակություն

ԿԱՐԴԱՑԵՔ ՆԱԵՎ` Համակարգչային տեխնիկայի օգտագործմամբ բանկոմատից կատարվել է ավելի քան 15 մլն դրամի հափշտակություն

Ներկա պահին խոցելիությունը վերացված է: Սակայն չի բացառվում, որ մինչ այս պահը այն արդեն օգտագործվել է կիբեր-հանցագործների կողմից՝ առանց PIN կոդ ներկայացնելու քարտապաններից մեծ գումարներ կորզելու նպատակով:

Շվեյցարացի մասնագետների հավաստմամբ, հետազոտությունների ընթացքում նրանց հաջողվել է կատարել ավելի քան 400 շվեյցարական ֆրանկի (մոտ $430 ԱՄՆ դոլար) վճարումներ:

Հարձակման ընդհանուր նկարագրություն

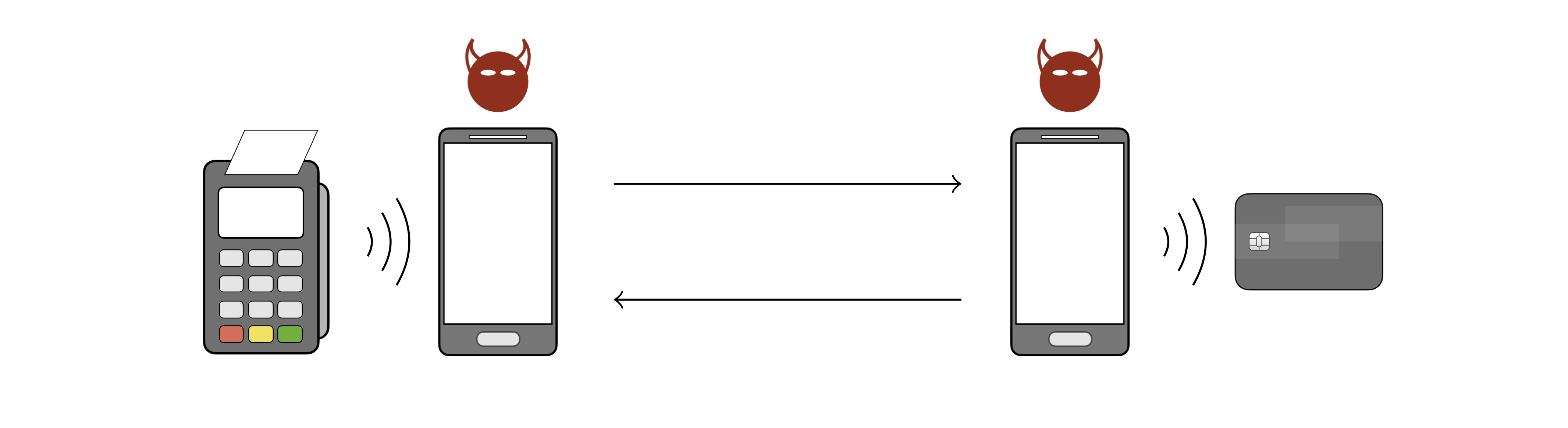

Տեխնիկական բառերով ասած՝ շվեյցարացի մասնագետները «Միջանկյալ մարդ» (Man-in-the-Middle, MitM) կոչվող հարձակման մեթոդի շնորհիվ կարողացել են չարամիտ գործողություններ իրականացնել գողացված բանկային քարտի և վիրտուալ վաճառակետի (Point-of-Sale (PoS) terminal) միջև:

Փորձառու հաքերների և տեղեկատվական անվտանգության փորձագետները կարող էին հեշտությամբ իրագործել նման հարձակում, եթե ձեռքի տակ ունենային՝

- Mastercard և/կամ Maestro անհպում քարտի օրինակ

- Android օպերացիոն համակարգով աշխատող 2 հեռախոս

- Android ՕՀ վրա աշխատող կամայական ծրագիր, որը թույլ է տալիս փոփոխել քարտային գործարքի տողերը:

Նշված ծրագիրը տեղադրվում է միառժամանակ Android օպերացիոն համակարգով աշխատող 2 հեռախոսների վրա, որոնք գործում են որպես նմանակիչ (emulator): Android հեռախոսներից մեկը հարկավոր է տեղադրել գողացված բանկային քարտի կողքին, որը կգործի որպես վիրտուալ վաճառակետի նմանակիչ (PoS terminal emulator)` վճարման կեղծ հարցման արդյունքում դուրս բերելով բանկային քարտի տվյալները: Մինչդեռ մյուս Android հեռախոսը գործում է որպես բանկային քարտի նմանակիչ, ինչը թույլ է տալիս գողացված բանկային քարտի տվյալներով ստեղծել վիրտուալ քարտ և վճարում իրականացնել խանութի վիրտուալ վաճառակետի (PoS terminal) միջոցով:

Այս դեպքում խանութի աշխատակցի համար սա ոչնչով չի տարբերվի խանութի այլ հաճախորդների կողմից կատարվող առօրյա վճարումներց: Չէ որ այսօր հաճախորդների մեծ մասը վճարումներն իրականացնում են հեռախոսի միջոցով: